はじめに

QRadar CE V7.3.3 は、

さまざまなログソースからログを正規化して収集することができますが、今回は Windows 10 Pro (1909) のマシンから、イベントログを取り込んでみたいと思います。

QRadar CE V7.3.3 は VirtualBoxなどの仮想環境で動作しますので、そのホストOSが Windows である場合は試しやすいシナリオです。

QRadar が Windows からログを集める方法はいくつか用意されており、一般的なものとして

WinCollect エージェントがあります。

今回は対象のWindowsマシンに追加プログラムの導入が不要な、MSRPCプロトコルを使用します。

MSRPC プロトコルは、Microsoft Distributed Computing Environment/Remote Procedure Call (DCE/RPC) 仕様を使用して、エージェントレスで暗号化されたイベント収集を行います。

ヒント:MSRPCプロトコルによるエージェントレスなWindowsイベントログの収集は、対象Windowsマシンごとに 100 EPS (イベント/秒) が上限です。

Active Directory などのサーバー機器はより多くのログを生成しますので、その場合はWinCollectをご検討ください。 |

トップに戻る

QRadar コンソールへの MSRPC プロトコルのインストール

Windows ホストからイベントを収集する前に、MSRPC プロトコル RPM を

QRadar コンソールにインストールする必要があります。

基本的な手順は、「

QRadar CE (Community Edition) 7.3.3 のインストール手順」の「

足りないDSMを追加する」で説明したものと同じです。

PuTTY や Tera Term などを使用し、QRadar CE にSSHでログインしてください。

1. mount コマンドを使用して、QRadar Community Edition ISOをマウントします:

[root@qce1 ~]# mount -o loop /opt/ibm/cloud/iso/QRadarCE2019_14_0_20191031163225.GA.iso /media/cdrom

mount: /dev/loop2 is write-protected, mounting read-only

[root@qce1 ~]#

2. /media/cdrom/post/dsmrpms ディレクトリーに移動し、目的のrpmファイルを見つけます:

今回必要となるものは、PROTOCOL-WindowsEventRPC-バージョン.noarch.rpm です。

[root@qce1 ~]# cd /media/cdrom/post/dsmrpms/

[root@qce1 dsmrpms]# ls *RPC*

PROTOCOL-WindowsEventRPC-7.3-20161128180959.noarch.rpm

3. yumコマンドを使用して、必要なDSMをインストールします:

[root@qce1 dsmrpms]# yum -y install PROTOCOL-WindowsEventRPC-7.3-20161128180959.noarch.rpm

(中略)

Installing:

PROTOCOL-WindowsEventRPC

noarch 7.3-20161128180959

/PROTOCOL-WindowsEventRPC-7.3-20161128180959.noarch 19 M

(中略)

Installed:

PROTOCOL-WindowsEventRPC.noarch 0:7.3-20161128180959

Complete!

[root@qce1 dsmrpms]#

4. QRadar CEのWebインターフェースにログインします。

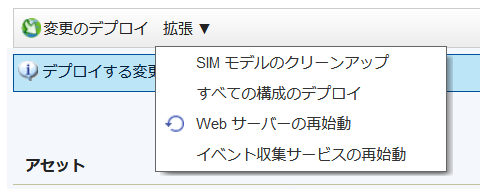

5. [管理]タブで、[拡張]> [すべての構成のデプロイ]をクリックします。

注意:参考文献「QRadar Open Mic #19」に [すべての構成のデプロイ] を行うようにガイドされており、実機で試した範囲でも、「変更のデプロイ」だけではイベントの収集が開始されませんでした。

6. [管理]タブで、[拡張]> [Webサーバーの再起動]をクリックします。トップに戻る

対象 Windows マシンの構成

MSRPC を介した Windows マシンと QRadar間の接続を有効にするには、Windows マシン上でRPC設定を構成します。

この操作を行うには、管理者でなければなりません。

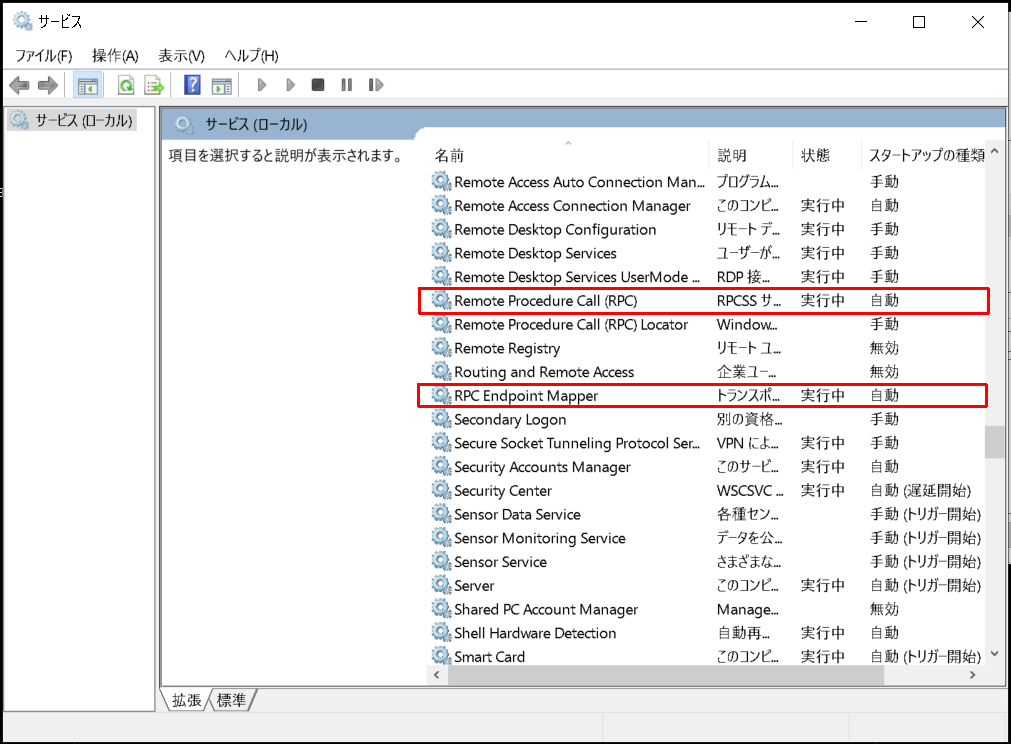

RPC関連サービスの稼働

対象のWindowsマシンで、以下のRPC関連サービスが稼働していることを確認してください。

トップに戻る

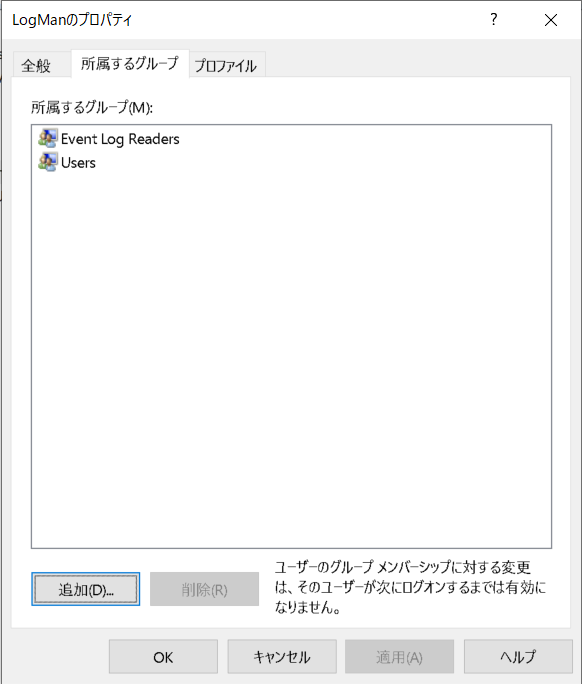

対象 Windows マシンのユーザーに必要な権限

ログ・ソース・ユーザーは、「Event Log Readers」グループのメンバーでなければなりません。

今回は、専用のローカルユーザー LogMan を作成し、「Event Log Readers」グループのメンバーに設定しました。

トップに戻る

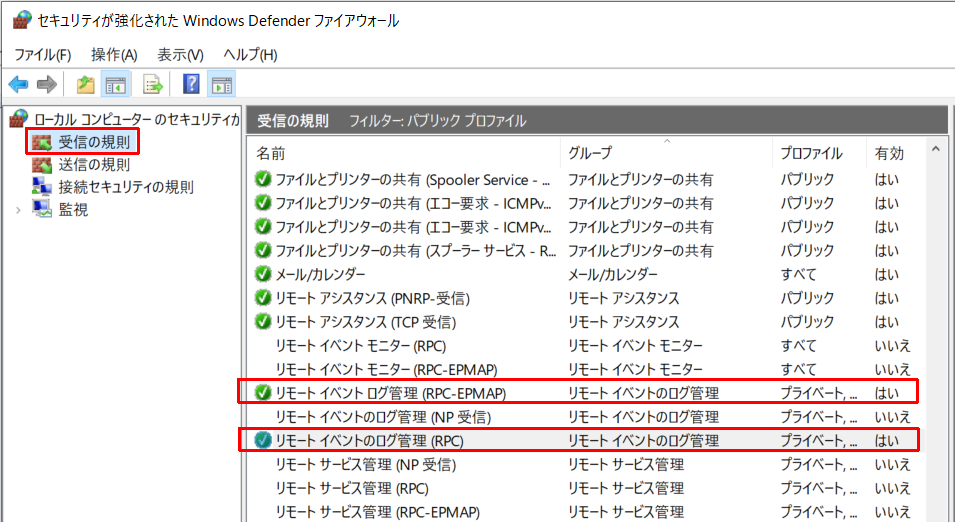

RPC関連通信の許可

以下のポートでのTCP 接続の着信と応答が許可されるように、Windows マシンと QRadar 間のファイアウォールが構成されていることを確認します。

(MSRPCプロトコルは、QRadar側からWindowsマシン側に定期的にポーリングを行ってイベントを集めます)

- TCP ポート 135

- RPC 用に動的に割り振られる、49152 より大きい TCP ポート

Windowsマシン自身のファイアウォール設定も確認してください。

その他の要件については、製品マニュアル Windows ホストの MSRPC パラメーター を確認してください。

トップに戻る

QRadar - Windows マシン間のMSRPC通信の確認

MSRPC テスト・ツールを使用して、QRadar と Windows マシン間の接続を検査できます。

詳しい使い方については、製品マニュアル MSRPC テスト・ツールを使用した接続の問題の診断 を確認してください。

手順

- QRadar コンソールにSSHでログインします。

cd /opt/qradar/jars で、MSRPC テスト・ツールのあるディレクトリーに移動します。java -jar Q1MSRPCTest.jarコマンドを入力して、QRadar と Windows マシン間の接続を検査します。

パラメーターを与えない場合は、対話的に入力していきます。

パラメーターはコマンドライン引数から与えることができます。詳しくは、java -jar Q1MSRPCTest.jar --help を入力してください。

[root@qce1 ~]# cd /opt/qradar/jars/

[root@qce1 jars]# java -jar Q1MSRPCTest.jar --help

usage: java -jar Q1MSRPCTest.jar [-?] [-p password] [-b] [-c cursor] [-d domain] [-u username] [-e protocol] [-w channel] [-h hostname/ip]

(ヘルプ内容は省略)

[root@qce1 jars]# java -jar Q1MSRPCTest.jar -h 対象WindowsマシンのIPアドレスまたはホスト名 -d ドメイン名または(WORKGROUPの場合)ホスト名 -u ユーザー名 -p パスワード

2020-07-26 10:48:09 RPCSession INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Gathering Host Information...

2020-07-26 10:48:09 RPCSession INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Querying Windows Version and Locale...

2020-07-26 10:48:09 RPCSession WARN : [NOT:0000004000][192.168.254.32/- -] [-/- -][192.168.254.12] Could not connect to remote registry: Connection timed out. Verify that the "Server" service is running and ports TCP/139 and TCP/445 are open.

2020-07-26 10:48:09 RPCSession INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Auto-detecting protocol...

2020-07-26 10:48:09 RPCSession INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Attempting a connection using MS-EVEN6...

2020-07-26 10:48:09 RPCSession INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Found MS-EVEN6 (based on a port 135 query)

2020-07-26 10:48:09 RPCSession INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Host Information [OS: Unknown OS, Locale: United States (0409), Protocol: MSEVEN6]

2020-07-26 10:48:09 RPCEventLogHandler INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Establishing Connection...

2020-07-26 10:48:09 RPCEventLogHandler INFO : [NOT:0000006000][192.168.254.32/- -] [-/- -][192.168.254.12] Connected

====================================================================

Connection to 192.168.254.12 succeeded!

====================================================================

[root@qce1 jars]#

トップに戻る

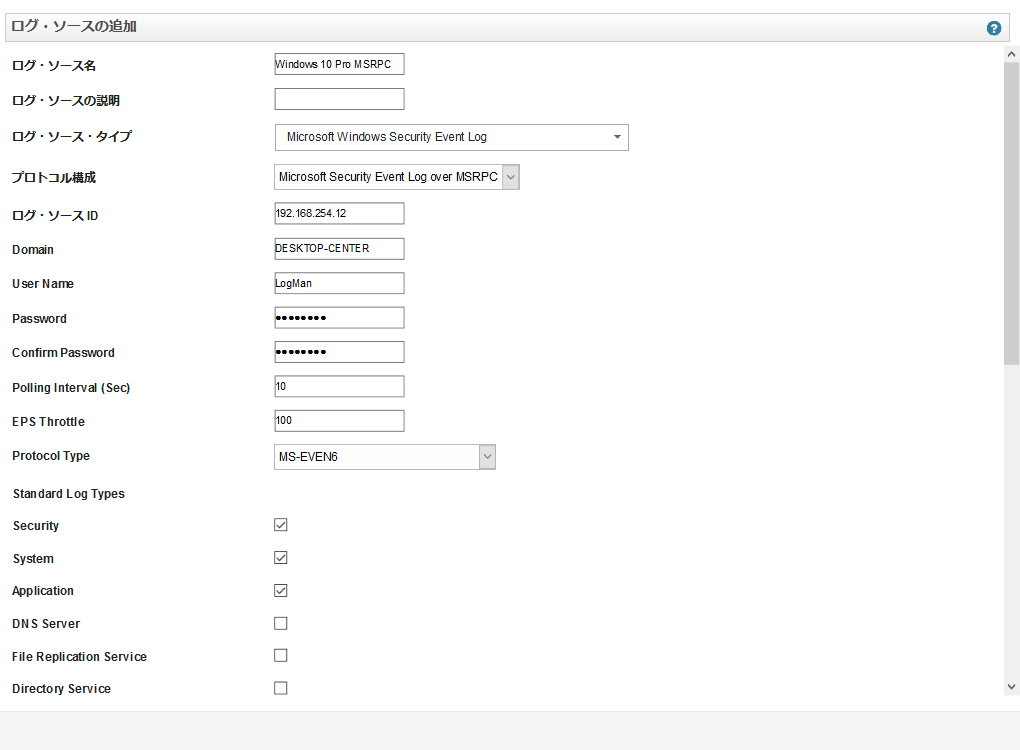

QRadarのログソースの構成

管理対象ホストの準備が整い、MSRPC テスト・ツールによる疎通確認が完了したら、QRadarのWebコンソールからログソースを追加します。

「管理」タブの「ログソース」、または Log Source Management アプリから行います。

MSRPC 経由の Microsoft Security Event Log プロトコルを使用する場合は、プロトコル構成で「

Microsoft Security Event Log over MSRPC」を選択します。

| パラメーター |

値 |

ログ・ソース名

ログ・ソースの説明 |

任意のログソース名とログ・ソースの説明を記入します。 |

| ログ・ソース・タイプ |

Microsoft Windows Security Event Log |

| プロトコル構成 |

Microsoft Security Event Log over MSRPC |

| ログ・ソース ID |

ログ・ソースとなるWindowsマシンの IP アドレスまたはホスト名を入力します。 |

| Domain |

ドメイン名、または(WORKGROUPの場合は)対象マシンのホスト名を入力します。 |

User Name

Password

Confirm Password |

対象 Windows マシンのユーザーに必要な権限を持ったユーザーを指定し、パスワードを入力します。 |

| Polling Interval (Sec) |

対象Windowマシンに対してどのくらいの頻度でイベントログを取りに行くかを入力します。 |

| EPS Throttle |

そもそもQRadar CE は 50 EPSまでしか対応していませんが、設定可能な最小値は100です。 |

| Protocol Type |

Windows 10 から取得する場合、MS-EVEN6 を指定します。 |

| Standard Log Types |

必要なものにチェックを付けます。

今回はサーバーではなく一般的なWindowsマシンなので、Security、System、Application にチェックを付けています。 |

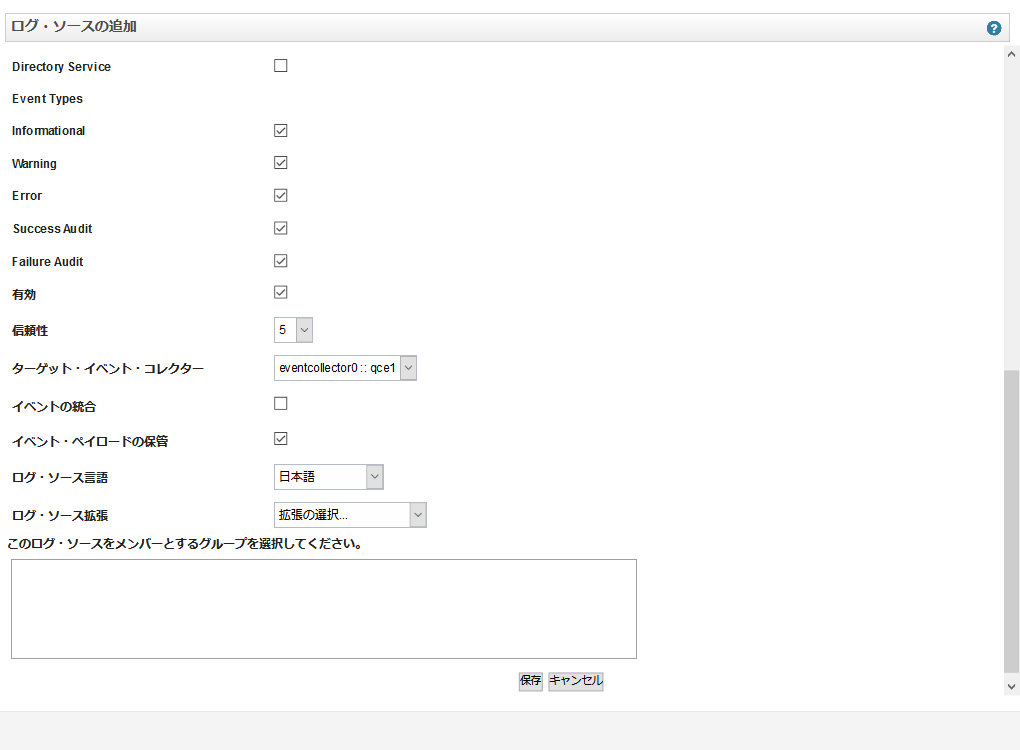

| Event Types |

必要なものにチェックを付けます。

今回はすべてにチェックを付けています。 |

| 有効 |

チェックを付けます。 |

| 信頼性 |

デフォルトのままにします。 |

| ターゲット・イベント・コレクター |

QRadar CE は All-in-One かつ 外部のEvent Collectorはありませんので、選択可能なものをそのまま受け入れます。 |

| イベントの統合 |

今回はテスト目的であるため、類似イベントも統合せずにすべて表示するようにします。 |

| イベント・ペイロードの保管 |

チェックを付けます。 |

| ログ・ソース言語 |

対象のWindowsマシンに合わせて設定します。今回は日本語です。 |

| ログ・ソース拡張 |

今回は該当しません。 |

トップに戻る

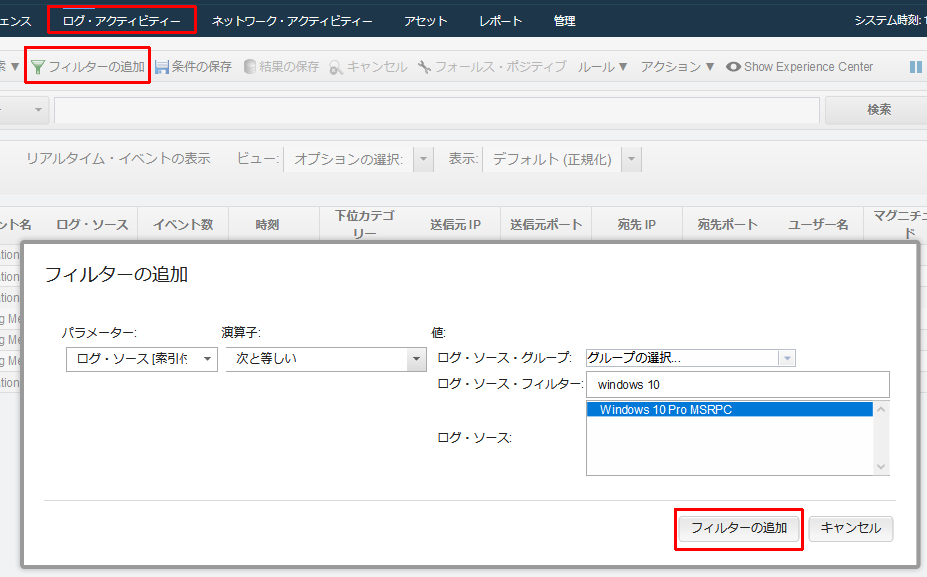

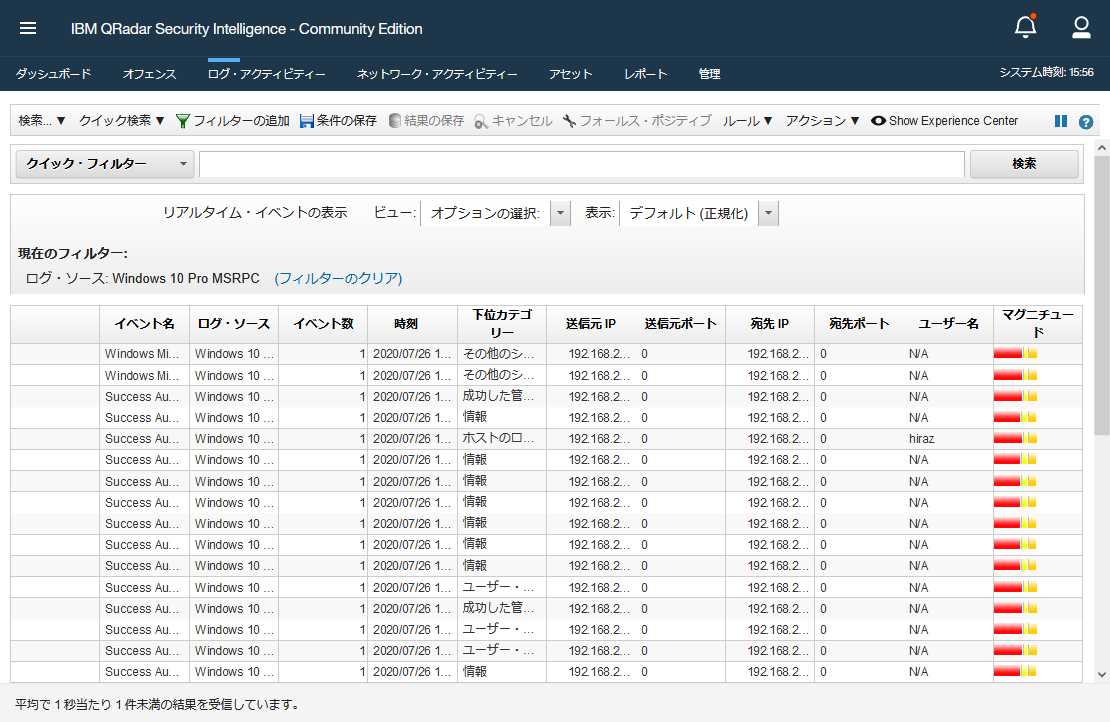

収集したイベントの確認

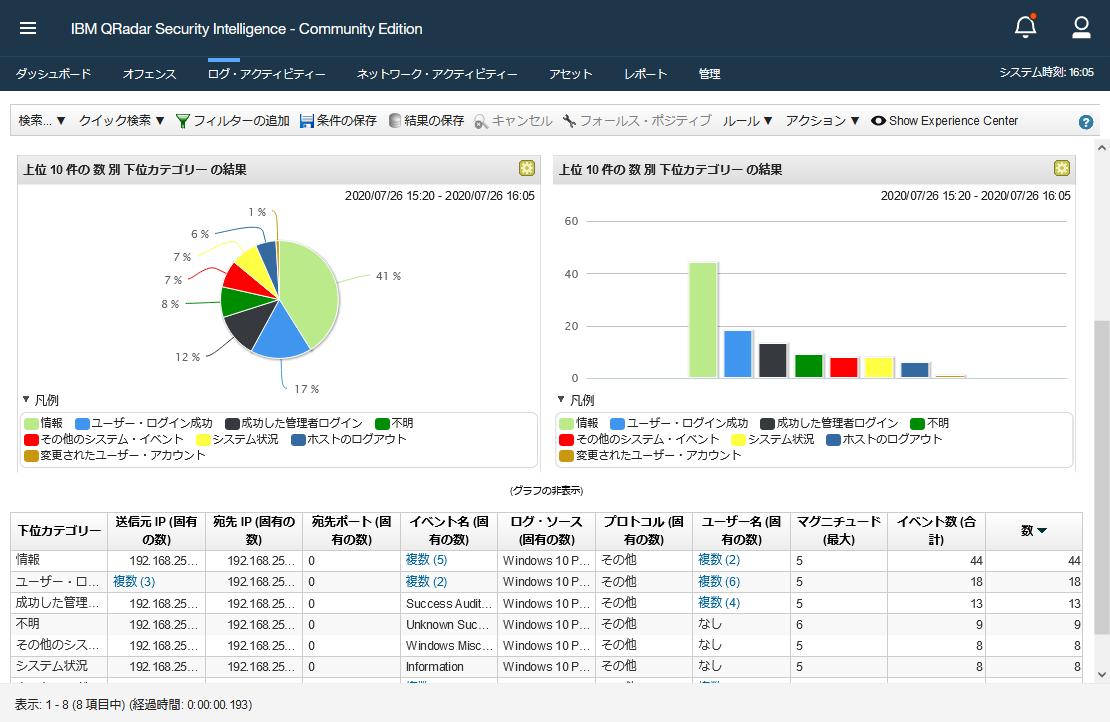

「ログ・アクティビティー」タブから、収集したイベントを確認できます。

他のイベントとの区別ができるように、ログソースでフィルターすると便利です。

フィルターが有効化され、該当するイベントだけが表示されます。

(フィルターに該当するイベントのみを、リアルタイムまたは過去イベントの検索結果として表示できます)

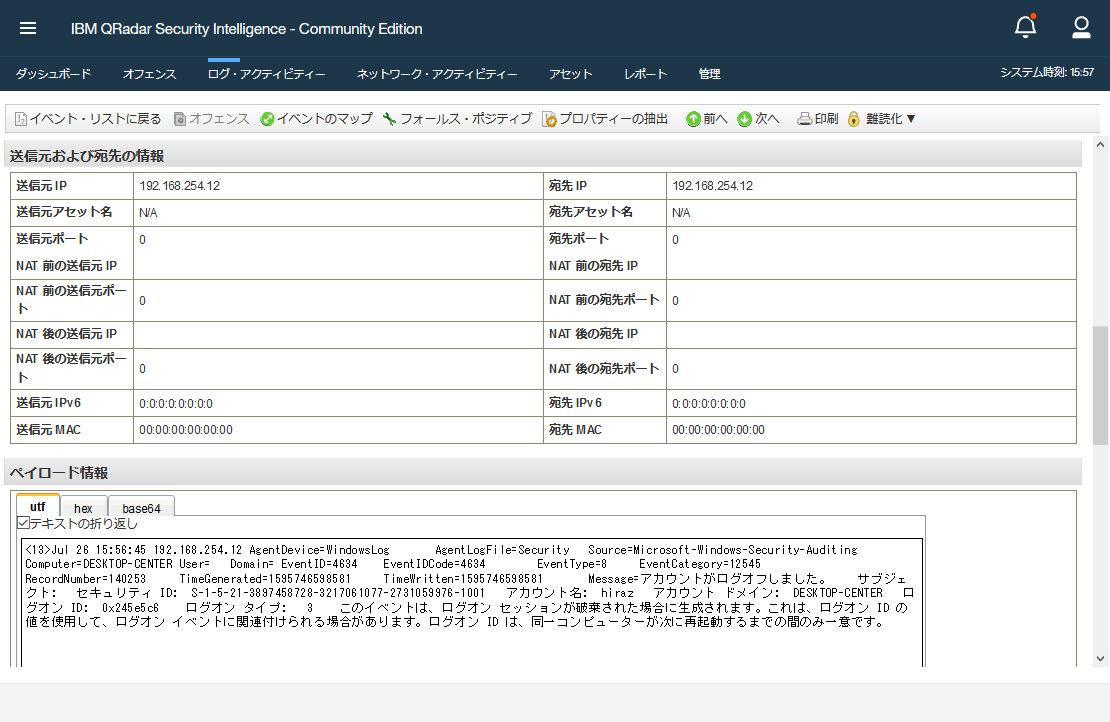

収集したイベントはDSMによって正規化されており、ペイロードも含まれています。

収集後のイベントは、QRadarの基本的な機能を使用してさまざまな視点で確認できます。

トップに戻る

参考文献

#QRadar#Windows